量子威胁下的安全革命:后量子密码学技术路线与迁移挑战全解析

引言

量子计算技术的快速发展正在重塑现代密码学的安全版图。随着Shor算法对传统公钥密码体系的根本性威胁[1],全球范围内后量子密码学(Post-Quantum Cryptography, PQC)的研究与标准化进程已进入关键阶段。

本文基于权威文献分析,探讨后量子密码学的技术路线、标准化进展及迁移挑战,为构建量子安全网络提供科学参考。

一、量子威胁与传统密码体系的脆弱性

传统公钥密码体系(如RSA、ECC、SM2)的安全性建立在数论难题基础上,而量子计算机可多项式时间内破解这些难题。研究表明,2048位RSA和256位ECC密码在百万量子比特计算机面前将完全失效[1]。更严峻的是"现存后解"(SNDL)攻击模式,攻击者可存储当前加密数据,待量子计算机成熟后解密,这对金融、国防等领域的长期保密数据构成直接威胁[1]。

对称密码算法虽可通过增加密钥长度缓解风险(如AES-256量子攻击复杂度仍达2^128),但其密钥交换环节依赖的公钥体系亟需量子安全替代方案[1]。这一现实迫使国际社会加速推进后量子密码标准化进程。

二、后量子密码技术路线与标准化进程

当前主流后量子密码技术呈现多元化发展格局:

-

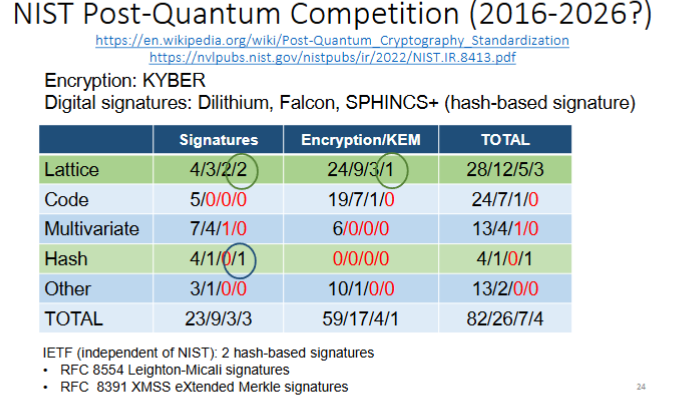

格基密码:基于LWE/SIS问题,以Kyber、Dilithium为代表,具备算法效率高、密钥尺寸小的优势,已被NIST选为首批标准[2][4]

-

编码密码:Classic McEliece算法基于译码难题,虽公钥尺寸大(MB级),但安全性论证严谨,在NIST第四轮评估中进入最终候选[4]

-

多变量密码:Rainbow签名算法利用二次方程组求解难题,验证速度快,但存在参数选择争议[1]

-

哈希签名:SPHINCS+作为无状态签名方案,虽签名体积大,但其安全性仅依赖哈希函数抗碰撞性,成为NIST标准化的重要补充[2]

source: Bart Preneel. The Quantum Threat and Post-Quantum Cryptography. 2024.

NIST标准化进程具有显著引领作用:2024年发布的FIPS 203/204/205确立了Kyber、Dilithium、Falcon和SPHINCS+的标准地位[4]。在第四轮评估中,HQC因解码失败率(DFR)控制优异、安全性证明完整脱颖而出,成为新增标准算法[4]。值得注意的是,同源密码SIKE因2022年被攻破而遭淘汰,显示标准化过程严格的安全审查机制[4]。

三、密码迁移的实践挑战

后量子迁移是涉及密码体系重构的系统工程,面临三重核心挑战:

-

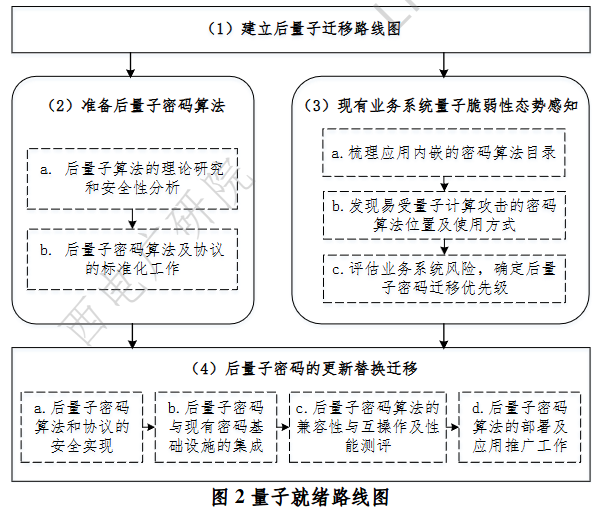

量子脆弱性评估:现有系统需建立自动化检测工具,如美国SandboxAQ开发的量子安全态势感知平台,可识别TLS/SSL、PKI等协议中的脆弱环节[1]。中国人民银行数字货币研究所开展的金融系统量子风险评估框架,采用改进版莫斯卡定理量化风险等级[1]

-

算法实现兼容性:后量子算法在嵌入式设备上的性能瓶颈突出。测试显示,HQC-128在x86架构下加解密耗时分别为197K/360K时钟周期,较Kyber慢3-5倍[4]。电信领域试点表明,后量子TLS握手延迟增加40%-60%,需专用硬件加速[1]

-

协议层互操作性:GSMA的PQ.03指南指出,5G网络需重构认证架构:传统ECDHE密钥交换替换为Kyber后,基站安全网关吞吐量下降35%,需优化协议栈设计[3]

四、行业迁移路径探索

各领域基于风险优先级开展差异化迁移:

-

金融行业:华夏银行试点后量子区块链,采用Dilithium-SM3混合签名方案,交易验证时间控制在300ms内[1]。欧盟央行测试显示,Classic McEliece用于大额支付系统,虽初始化慢(密钥生成需60秒),但支持万级并发交易[1]

-

电信网络:中国电信"密流量子盾"系统集成Kyber-Dilithium算法,在5G核心网实现量子安全漫游认证,密钥协商效率达5000次/秒[1]

-

物联网安全:GSMA建议智能电表采用HQC算法,其192位安全等级下封装密钥仅4.5KB,适合受限设备[3]

五、发展建议与展望

构建量子安全生态需多维度推进:

-

标准体系建设:加快国密后量子算法标准制定,建立与NIST/ISO的互认机制。韩国KpqC标准计划2024年完成第二轮评估,我国需完善算法竞赛-标准孵化衔接机制[1][4]

-

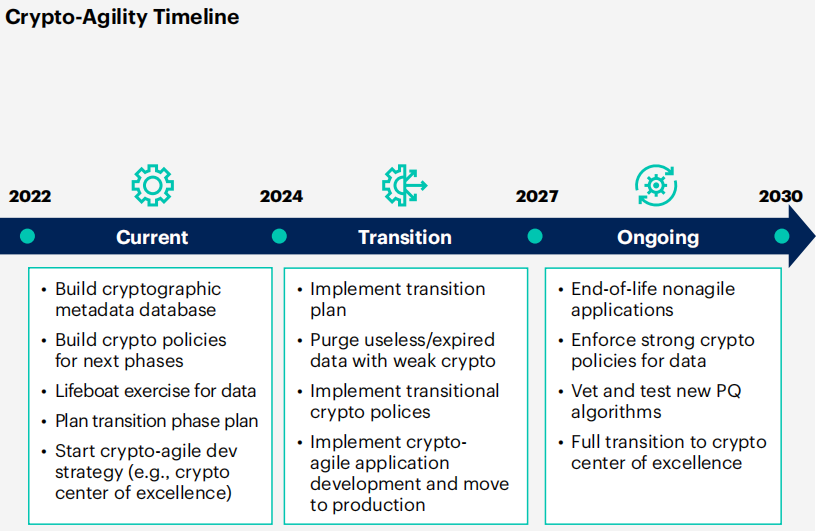

迁移路线规划:参考NIST SP 1800-38系列指南,分阶段实施"评估-试点-替换"。德国BSI建议高安全场景采用FrodoKEM,显示分层防护必要性[1]

-

产学研协同创新:西安电子科技大学与央行数研所合作的PQC-SSH协议,实现密钥交换效率提升20%,示范了学术界与产业的深度协同[1]

结语

后量子密码学的范式转移已不可逆转。据NIST预测,到2030年全球主要信息系统将完成核心密码组件的量子安全升级[4]。这场关乎数字时代根基的安全革命,需要全球科研机构、标准组织和行业主体的协同推进,方能构建起抵御量子威胁的坚固防线。

参考文献

[1] 西安电子科技大学广州研究院, 等. 后量子密码迁移白皮书. 2024.

[2] Bart Preneel. The Quantum Threat and Post-Quantum Cryptography. 2024.

[3] GSMA. Post Quantum Cryptography: Guidelines for Telecom Use Cases(PQ.03). 2024.

[4] Alagic G, Bros M, Ciadoux P, et al. Status Report on the Fourth Round of the NIST Post-Quantum Cryptography Standardization Process(NIST IR 8545). 2025.