内网穿透服务器—FRP

某天某刻空闲的时候跟同事聊的本地的存储服务如果我想让其他公网内的用户使用(这个存储服务只是一个临时文件传递站,碎文件,安全低的),然后我们就探讨到了FRP一个比较久远的技术,来做内网穿透,下面我们就介绍一下FRP服务器和配置吧!

原神,启动!(本人不是二次元,就是觉得搞笑而已!)

一、什么是FRP

FRP(Fast Reverse Proxy)是一款开源的内网穿透工具,可用于将内网服务暴露到公网。它通过一个公网服务器(FRP服务端)作为中转,实现外部设备访问内网资源(如本地Web服务、SSH、数据库等);

二、部署FRP

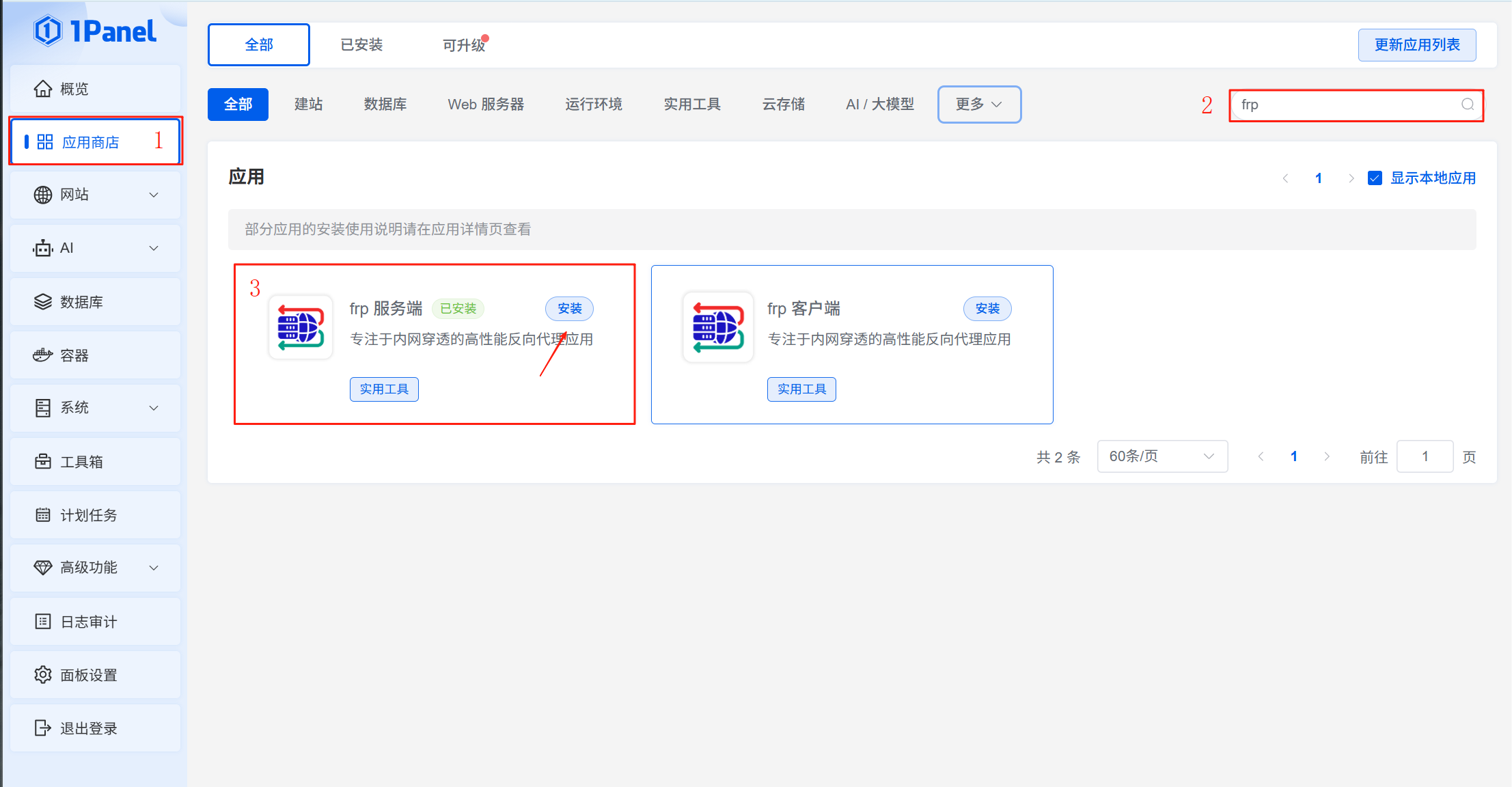

1、直接使用1panel部署(此方法简单的一批,但是其实都不难!)

- 安装1panel

# 我是用的是centos和rocky lunx,内核都是一样的,大家要是其他发行版可以去1panel官网;curl -sSL https://resource.fit2cloud.com/1panel/package/quick_start.sh -o quick_start.sh && sh quick_start.sh- 部署frps(此服务需要带有一个公网IP)

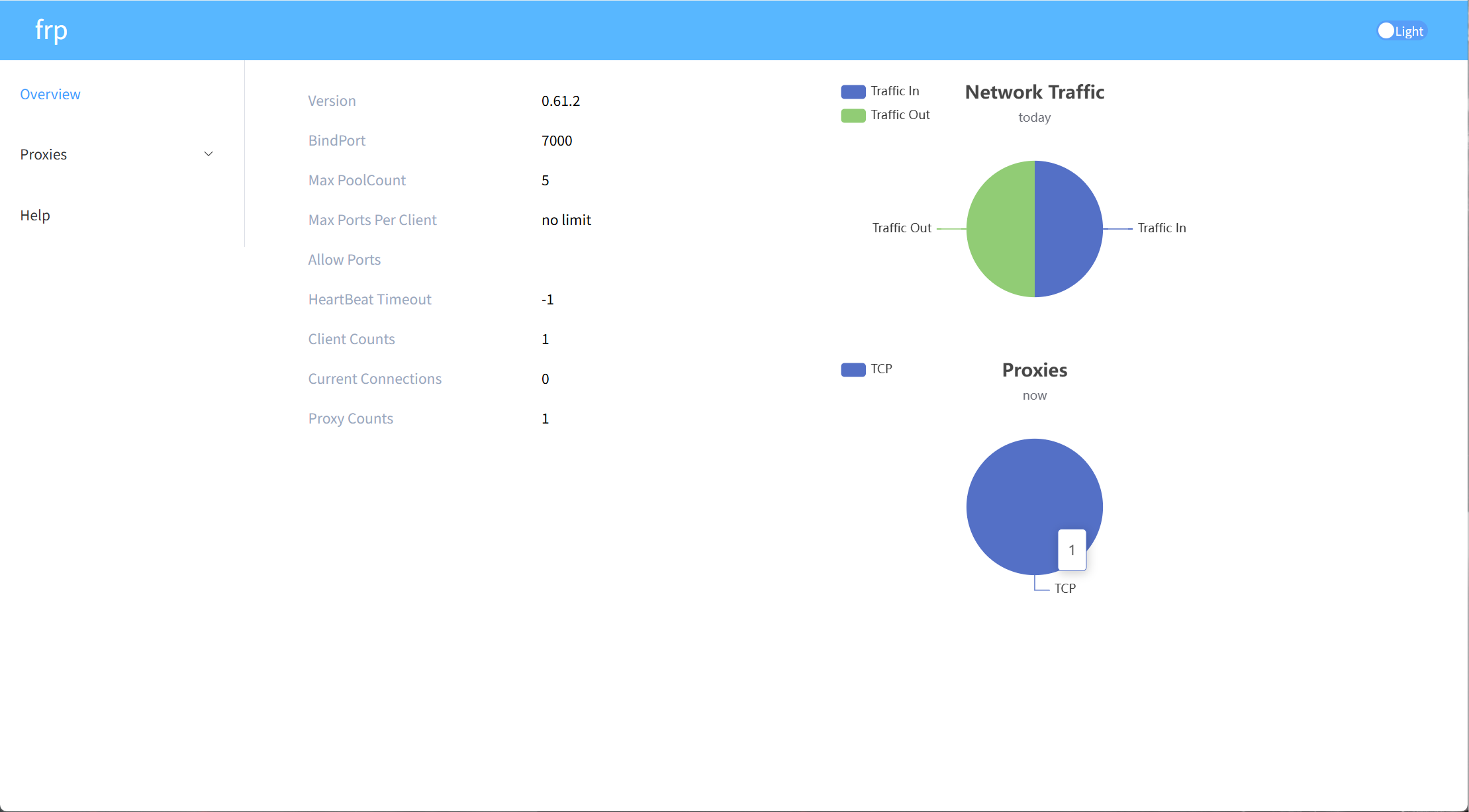

- 验证安装(浏览器输入IP+端口,可以看到frp服务的一个wed界面,如果使用的是云服务器,需要放行端口)

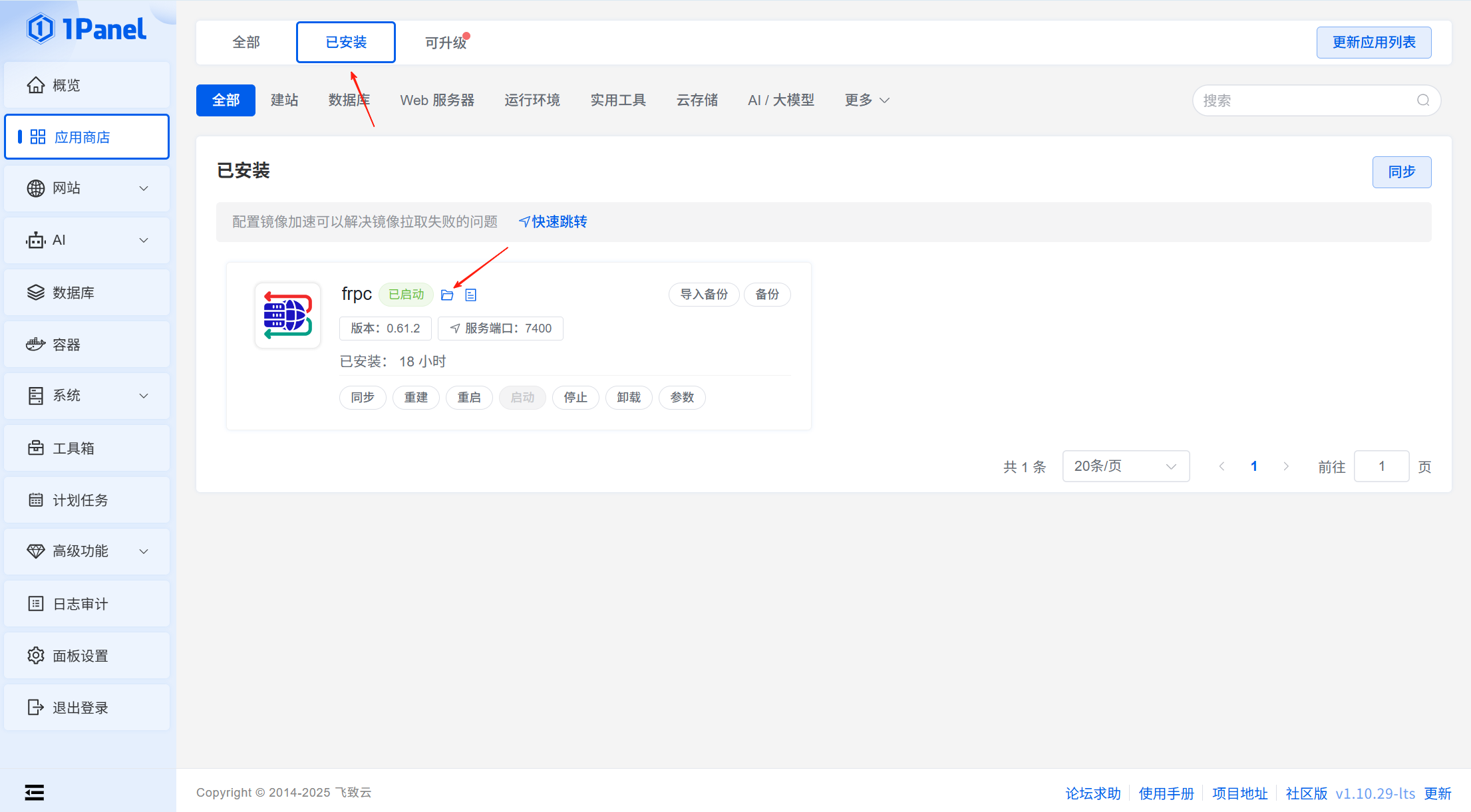

- 部署frpc(

此服务可以是我们本地服务器上的服务)

此服务可以是我们本地服务器上的服务)

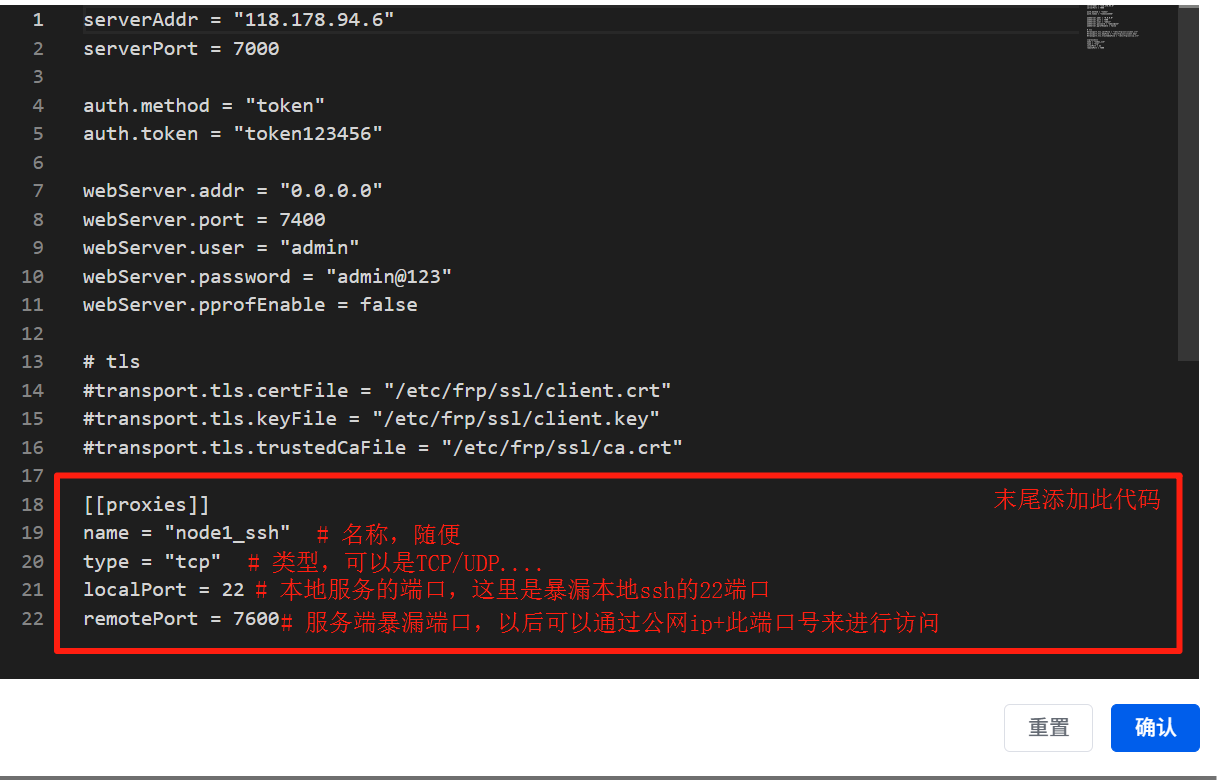

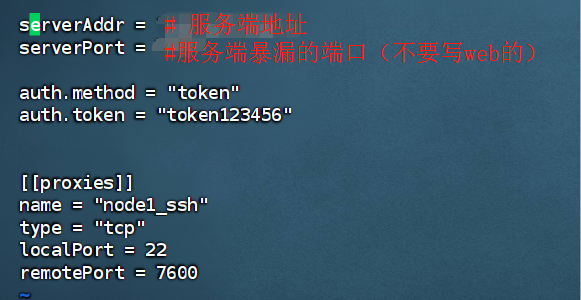

- 修改frpc.toml文件

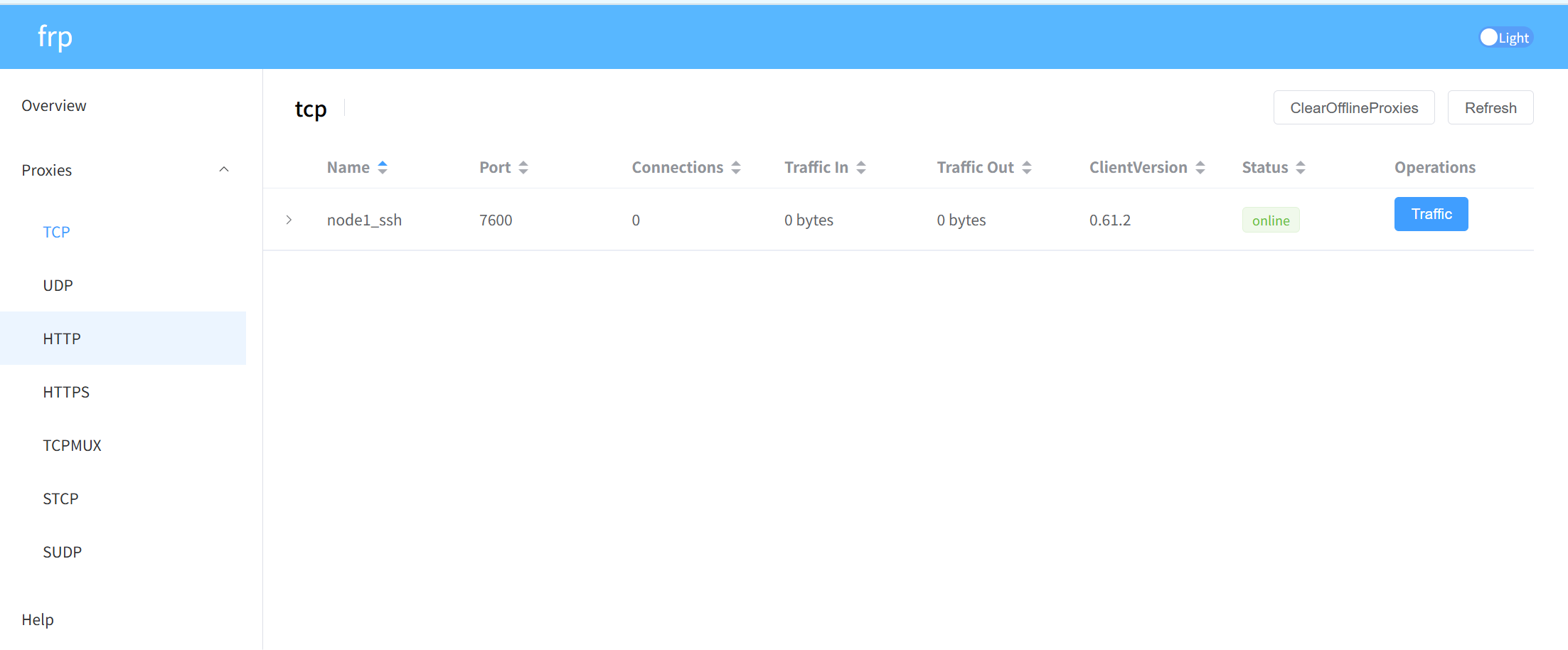

- 查看是否暴漏成功

以上确定保存之后,重启一下客户端frpc,然后我们可以在服务端frps的web

界面看到我们暴漏出去的端口了;

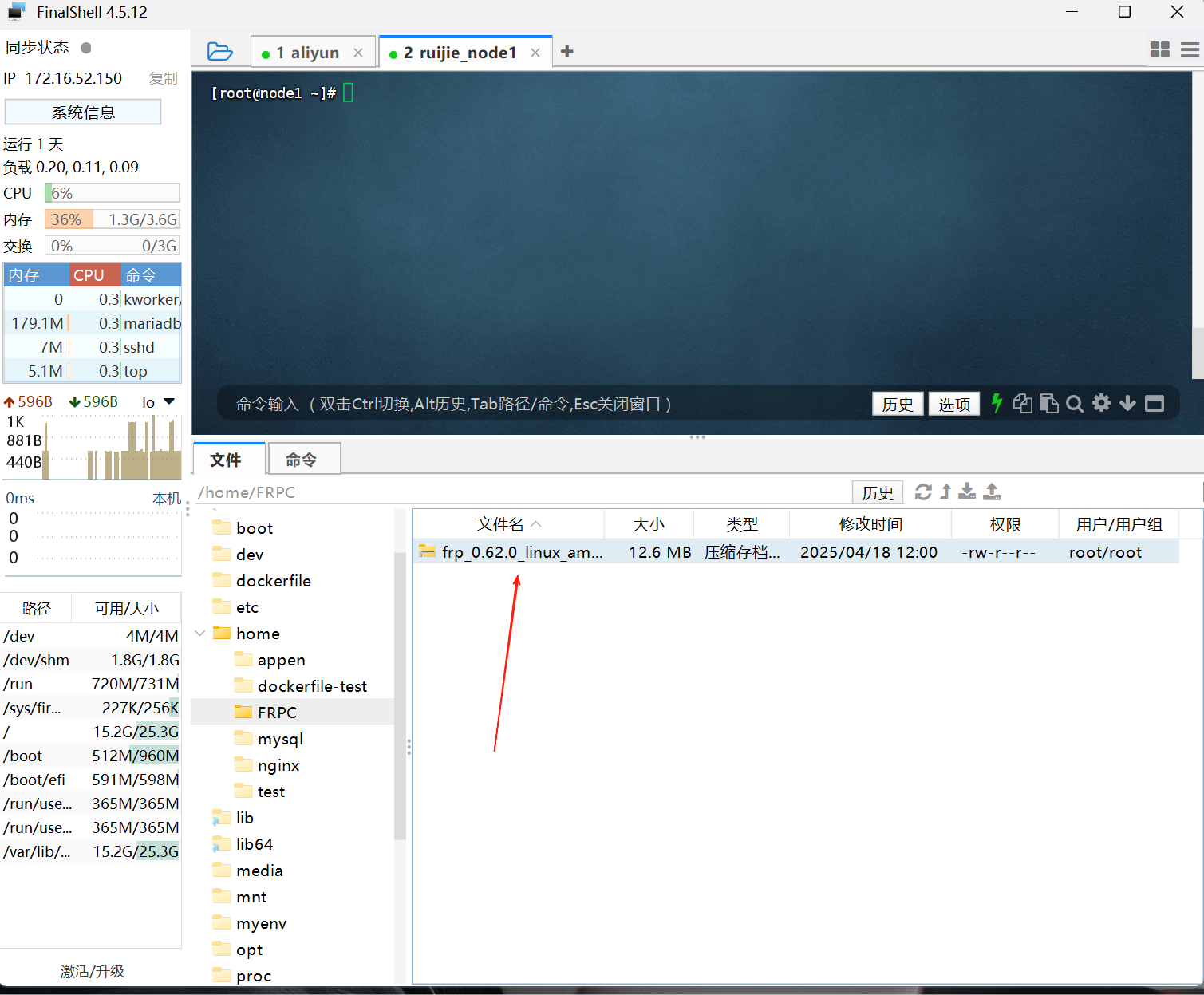

2、使用二进制安装;

- 我们先从github上面下载一下压缩包(我的网盘里面也有);

# github下载地址https://github.com/fatedier/frp# 网盘下载地址 链接:https://pan.quark.cn/s/9bd22d37fdb2

提取码:YiiJ- 使用SFTP工具上传压缩包到服务器

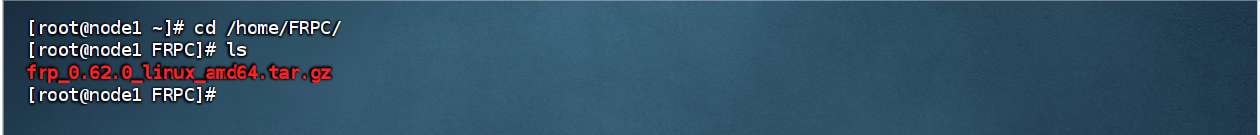

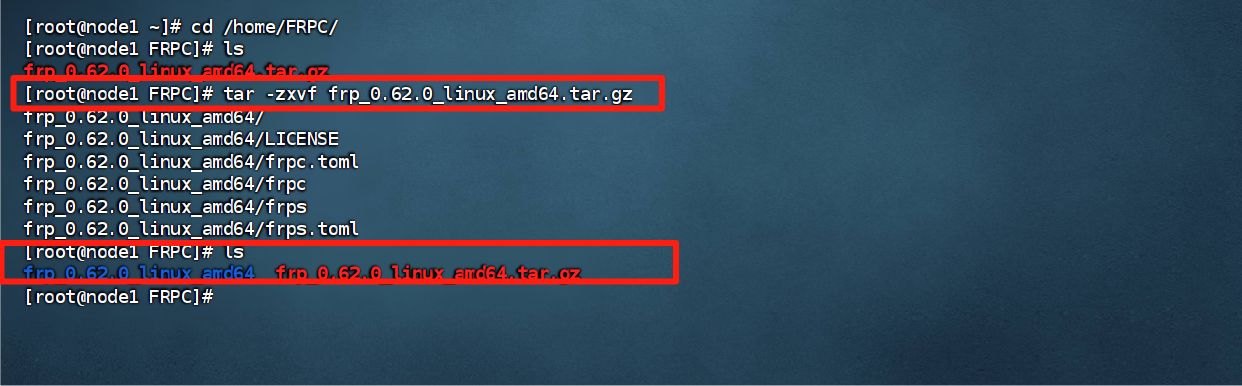

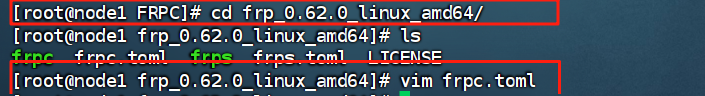

- 解压并修改文件(这边主要以客户端为主,服务端不展示,但是配置文件下面会展示)

# 下面是frps.toml里面的配置信息

bindAddr = "0.0.0.0"

bindPort = 7000 # auth.method = "token"

auth.token = "token123456" # token密钥webServer.addr = "0.0.0.0"

webServer.port = 7500

webServer.user = "admin" # web端用户名

webServer.password = "admin@123" # web端密码- 启动