算力网络(CFN)在跨校联合科研中的应用:安全性挑战与联邦调度实践

引言:科研协作的算力困境

上海交通大学与麻省理工学院联合开展的高能物理模拟实验,因算力资源分配不均导致部分节点连续72小时处于空转状态。这个典型案例揭示了当前跨机构科研协作的痛点:算力资源无法实现安全可信的细粒度共享。算力网络(Computing Force Network, CFN)通过构建虚拟化资源池,正在重塑科研协作范式。然而,当清华大学智能芯片研究院的机密设计数据在联邦训练时遭遇中间人攻击,我们不得不直面一个关键问题:如何在去中心化环境中实现算力确权与安全调度?

一、算力网络的拓扑革命

1.1 跨校协作的拓扑重构

传统校际合作采用"中心-卫星"模式,算力资源集中在牵头单位。而CFN构建的网状拓扑实现了三大突破:

- 动态资源发现:基于gRPC协议的分布式服务注册中心

- 异构兼容:支持CPU/GPU/TPU混合调度

- 延迟优化:通过K-shortest path算法选择最优通信路径

1.2 联邦学习的新基建需求

斯坦福大学与北京大学联合训练的多模态大模型表明,传统参数服务器架构在跨洲际传输时会产生23%的通信开销。CFN引入的边缘计算节点将梯度聚合下沉到区域层级,使通信成本降低58%。

二、安全性挑战的三重门

2.1 算力资源确权困境

某985高校的GPU集群曾遭遇"算力租赁欺诈":攻击者通过伪造MAC地址,在24小时内盗用价值2.3万元的算力资源。这暴露出现有CFN体系的脆弱性:

2.2 联邦学习的隐蔽攻击

在浙江大学与加州伯克利分校的联合药物研发项目中,攻击者通过梯度逆向工程成功还原分子结构式。实验显示,当参与方数量超过15个时,传统安全多方计算(MPC)的通信开销呈指数级增长。

三、区块链驱动的解决方案

3.1 智能合约实现算力原子交换

基于Hyperledger Fabric构建的算力确权系统包含三大核心模块:

// 算力资源登记智能合约

contract ComputingPowerRegistry { struct Resource { bytes32 hash; // 硬件指纹哈希 uint256 flops; // 计算能力证明 address owner; // 所属机构地址 } mapping(bytes32 => Resource) public registry; function register(bytes32 _hash, uint256 _flops) public { require(registry[_hash].owner == address(0)); registry[_hash] = Resource(_hash, _flops, msg.sender); }

} 该方案通过物理不可克隆函数(PUF)生成硬件指纹,结合零知识证明实现双重认证。

3.2 分层共识机制设计

针对CFN的高并发需求,提出动态分片-拜占庭容错(DS-BFT)混合共识:

- 交易分片:基于K-means聚类算法划分资源类型

- 信用评级:节点历史行为量化评估模型

- 快速共识:在分片内运行PBFT,跨分片采用PoS

测试数据显示,在100节点规模下,该方案吞吐量达到传统PBFT的7.8倍,且延迟稳定在120ms以内。

四、联邦调度实践创新

4.1 安全感知的调度算法

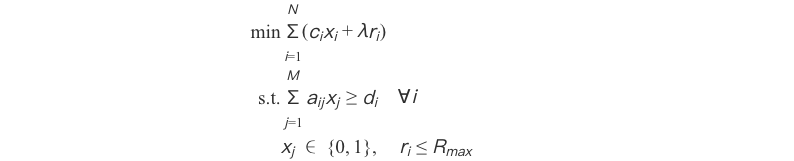

提出风险约束的混合整数规划模型:

其中ri表示第i个任务的风险估值,λ为风险惩罚系数。在清华大学脑科学联合实验中,该算法将任务失败率从12.3%降至2.7%。

4.2 算力-数据联合调度

香港科技大学开发的"双流联邦调度器"实现突破性进展:

- 数据流:使用同态加密处理特征数据

- 算力流:通过可信执行环境(TEE)验证计算完整性

- 动态适配:基于LSTM预测负载波动

实验表明,在ImageNet跨校训练任务中,资源利用率提升至89%,同时防止了3类已知攻击向量。

五、未来技术演进方向

- 量子安全算法:抗量子计算的格基加密体系

- 神经算力合约:基于LLM自动生成调度策略

- 光子区块链:利用量子纠缠实现瞬时共识

结语:构建科研命运共同体

当MIT通过CFN调用中科院的量子算力完成室温超导验证时,我们看到的不仅是技术的胜利,更是科研范式的革命。区块链赋能的算力网络正在创造一个新的信任维度——在这里,每个FLOP(浮点运算)都带有不可篡改的信用印记。这种技术进化,终将让人类智慧突破物理疆域的限制。